金融數位行銷:自動化發布治理架構標準

1. 策略背景與治理願景:風險圍堵與治理敏捷性

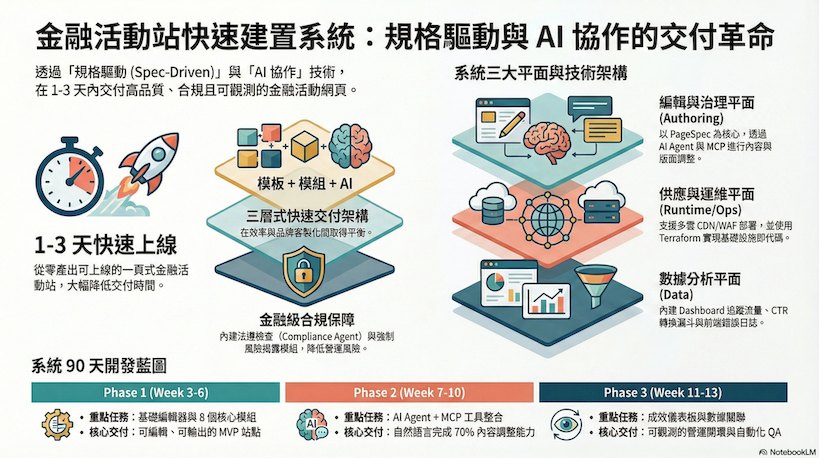

在高度規管的金融環境中,數位行銷活動正處於「交付速度、品牌品質、法律法規遵循」的三角衝突中心。傳統的手工開發與事後審查模式,已成為企業轉型的瓶頸。本標準旨在將「規格驅動開發 (Spec-Driven Development)」升級為企業級的「風險圍堵策略」。

1.1 從技術架構到「法律沙盒 (Legal Sandboxes)」

本標準採用的「模板 + 模組 + AI」三層式架構,其核心價值在於將行銷創意限制在預先核准的「法律沙盒」內。透過解構行銷組件並對標法遵需求,企業得以在確保合規的前提下,實現極速交付。

1.2 治理核心 KPI:治理敏捷性 (Governance Agility)

本架構界定的三大核心目標,不僅是技術指標,更是衡量金融機構「治理敏捷性」的關鍵:

- 交付效率化: 建立標準化流水線,確保從需求確認到上線縮短至 1-3 天。此指標代表治理流程不再是阻礙,而是推力。

- 品質標準化: 以 PageSpec 作為單一真相 (SSOT),強制執行視覺與內容規範,消除人為錯誤。

- 風險透明化: 透過不可竄改的審計與發布門戶,實現 100% 的操作可追溯性與自動化風險阻斷。

本標準為行銷、技術、法遵部門建立了一套共同的治理語言,確保技術規格即是合規準則。

2. 以規格為核心的單一真相 (Single Source of Truth) 治理

PageSpec 不僅是技術 JSON 文件,它是數位行銷活動的「數位 DNA」。所有數位行銷活動必須由 PageSpec 定義,嚴禁繞過規格直接修改最終產出物。

2.1 PageSpec 治理維度與強制執行矩陣

依據本標準,所有發布請求必須通過以下維度的自動化校驗:

規格欄位 (Field) | 治理意義 | 自動化校驗規則 | 強制執行等級 |

Theme Tokens | 規管品牌一致性 | 僅限調用白名單色碼與字體,確保符合「規管品牌合規性」(Regulatory Branding Compliance)。 | 硬性阻斷 (Hard Block) |

Compliance | 核心合規防線 |

| 硬性阻斷 (Hard Block) |

Sections | 內容結構治理 | 檢查模組是否來自 | 硬性阻斷 (Hard Block) |

Meta & Head | 外部曝險治理 | 驗證 SEO 標籤、OG Image 存在性,防範釣魚或資訊錯誤。 | 警示 (Warning) |

2.2 模組化原則與渲染契約 (Render Contract)

ModuleSpec 中的 validationRules 與 renderContract 構成了業務上的「合規防線」。技術限制在此轉化為治理機制:透過硬編碼的校驗規則,防止行銷人員在編輯過程中意外隱藏或刪除法規要求的風險揭露區塊。

3. 自動化合規門戶與控制平面 (Control Plane) 協定

「控制平面 (Control Plane)」是本標準的策略守門人,負責確保所有具備副作用 (Side-effect) 的操作皆受控且具備「冪等性 (Idempotency)」。

3.1 冪等性與發布生命週期治理

為防止金融行銷活動在頻繁修改時產生版本混亂或資料競爭風險,所有發布操作必須帶有 idempotencyKey。發布流程必須遵循以下標準事件流:

- run.accepted: 接收請求,驗證冪等性,防止重複部署。

- run.tool.started: 啟動合規偵測工具,此為不可跳過的治理檢查點。

- run.progress: 即時追蹤執行狀態。

- run.completed / failed: 產出含 Checksum 的產物或錯誤報告,並寫入不可竄改日誌。

3.2 併發與隊列治理:防範「科學怪人式站點」

本標準導入 Lane & Concurrency Policy,針對同一站點環境預設採行序列化處理:

- Debounce 機制: 預設

debounceMs為 3000ms,收斂短時間內的重複操作。 - 資源限額: 每車道 (Lane) 最多容納 20 個待處理請求(Cap: 20),防止系統過載導致治理失效。 此策略可有效防止不同版本的內容在發布過程中發生「競爭條件 (Race Condition)」,確保最終上線版本之完整性。

4. 視覺化品質保證 (Visual QA) 與法遵流水線

傳統像素比對因其「破碎性 (Fragility)」而不適用於動態金融站點。本標準強制採用**「語意快照 (Semantic Snapshot)」**,將治理重心從視覺美學轉移至「法律完整性 (Legal Integrity)」。

4.1 自動化檢查標準矩陣

所有站點上線前必須通過基於 ARIA 與語意結構的快照驗證:

- 法遵區塊存在性: 驗證

legal-disclaimer模組在 DOM 結構中存在、可見,且未被 CSS 覆蓋。 - 核心 CTA 安全性: 驗證所有行動按鈕連結之有效性,且必須指向核准的安全網域。

- 跨端閱讀性: 自動檢查行動裝置 Viewport 下的文字大小,確保符合監管對風險揭露之可讀性要求。

4.2 發布阻斷機制 (Gatekeeping)

當 Visual QA 偵測到結構破壞或法遵遺漏時,系統必須觸發自動阻斷 (Block)。嚴禁不合格產物進入正式環境,系統應自動生成含失敗步驟與建議修復方案的回饋報告。

5. 不可竄改審計日誌與部署關聯 (Deployment Correlation)

在金融監管體系下,「可追溯性」是建立部門間信任的基石。

5.1 多維度審計架構與「真跡印章 (Seal of Authenticity)」

審計系統必須記錄並關聯以下數據路徑 (Evidence Path):

- 變更審計:

SiteVersion的完整 Diff 記錄。 - 身分審計: RBAC 權限操作紀錄,包含核准命令的申請人與核准人。

- AI 審計: 透過 AgentOps 完整記錄 AI 的 Prompt、工具調用 (Tool Call) 軌跡及其結果,確保 AI 決策可被審核。

- 環境審計: 記錄部署產物的 Artifact Checksum。此校驗碼即為產物的「真跡印章」,確保正式環境內容與核准版本完全一致。

5.2 部署關聯分析 (Deployment Correlation)

透過將 Dashboard 指標(PV/CTR)與特定部署版本關聯,管理層可精確評估法遵調整(如:增加風險字詞)對行銷轉化率的實際影響,實現數據驅動的精準治理。

4. AI 代理人 (Agentic Stack) 的治理與安全邊界

AI Agent 是效率加速器,亦是潛在風險源。必須透過「Agentic Stack」設計建立防禦性治理。

6.1 代理人角色責任模型 (RACI) 與職權分離

- Planner Agent: 僅負責讀取需求並產出 PageSpec 草案,嚴禁擁有直接修改最終產物 (Artifact) 的寫入權限。

- Compliance Agent: 負責檢查金融法遵關鍵詞、禁用敘述與高風險詞彙。

- QA Agent: 執行結構驗證與響應式閱讀檢查。 所有 Agent 必須透過 MCP Server 介面與系統互動,確保 AI 操作始終在受控的「沙盒」環境中運行。

6.2 雙引擎備援策略與營運韌性

為符合金融業「營運持續性 (Regulatory Continuity)」要求,系統必須採行雙引擎策略(Primary: OpenAI / Secondary: Google)。當主模型失效或遭受封禁時,治理流程必須具備自動切換能力,確保風險偵測不因單點供應商故障而中斷。

7. 跨部門協作模型與風險應對機制

本架構將合規從事後的審核負擔轉化為事前的自動化防護。

7.1 職能矩陣 (Role-based Governance)

角色 | 操作權限範疇 | 治理責任 |

行銷 PM |

| 內容準確性與 KPI 達成。 |

數位團隊 |

| 部署安全性、系統穩定性與效能。 |

法遵官 |

| 最終合規門檻定義與規則例外審核。 |

7.2 風險應對標準操作程序 (SOP)

- 風險:AI 導致結構破壞

- 對策: 強制執行「僅修改 Spec,不改 Artifact」原則。所有變更必須重走渲染流水線,通過 Schema 驗證。

- 風險:法遵文字遺漏或失效

- 對策: 透過

Publish Gate強制攔截。未通過 Compliance Agent 掃描之版本嚴禁啟動發布任務。

- 對策: 透過

- 風險:模組升級導致舊站爆版

- 對策: 實施

type@version版本隔離。所有模組升級必須通過「後向相容性測試 (Backward Compatibility Test)」門檻。

- 對策: 實施

結語

本治理架構標準不僅是技術規格的實踐,更是金融機構實現「合規自動化」的基石。透過將法律法規硬編碼於技術流程中,不僅保障了企業的法遵聲譽,更為敏捷行銷建立了堅不可摧的防禦體系。